Les 10 mesures de sécurité des TI visant à protéger les réseaux Internet et l'information (ITSM.10.089) - Centre canadien pour la cybersécurité

Agence nationale de sécurité informatique ANSI - L'Agence nationale de la sécurité informatique met en garde contre la prolifération des jeux de challenge sur les réseaux sociaux. En effet, ces jeux sont

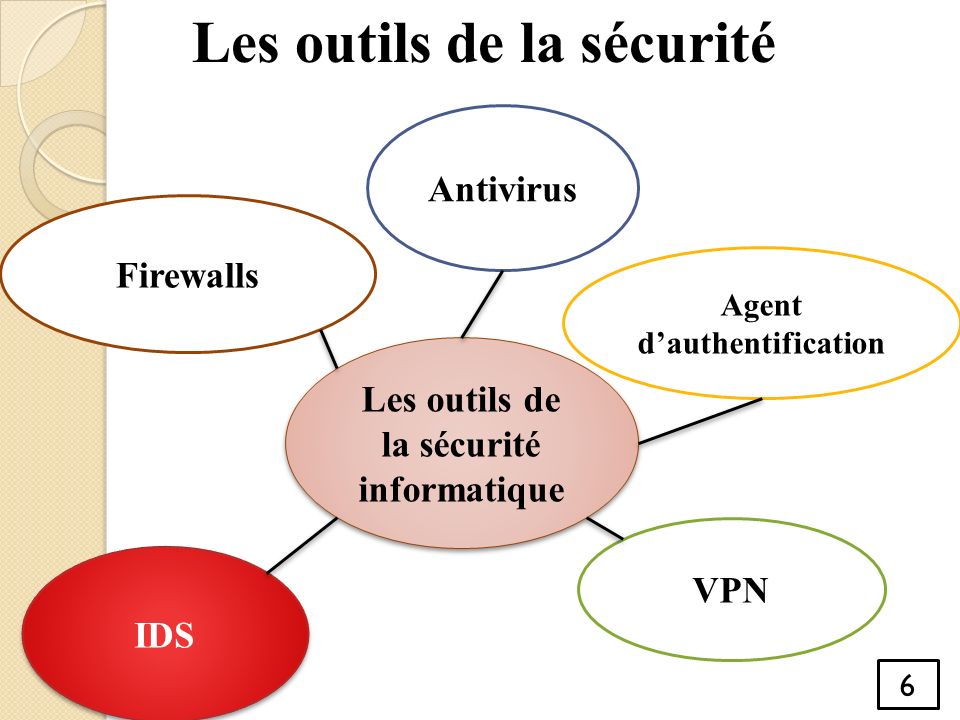

Mise en place d'un système de détection d'intrusion Présenté par: Elycheikh EL-MAALOUM Zakaria ZEKHNINI Mohammed RAZZOK Encadré par: : Mr. SEFRAOUI. - ppt télécharger